L'interconnexion grandissante des machines et objets connectés au système d'information des entreprises implique une refonte

totale de l'organisation des sociétés pour se prémunir des menaces externes, menaces internes et objets connectés non sécurisés.

01

Identification des risques

Identification des vulnérabilités de vos systèmes.

02

Évaluation

Évaluation de la criticité des risques, leur impact pour l'entreprise, combinée avec leur probabilité d'occurrence.

03

Plan d'action

Rédaction d'un plan d'assurance qualité et sécurité pour améliorer le niveau de sécurité de l'entreprise.

.webp)

User Experience

Penetration Testing

Ethical Hackers

IA

Audit des risques de failles (CVE)

Audit Active Directory

Audit Office 365

Audit des sites Internet

Campagne de phishing

Contrôle des accès (web, FTP, SSH, etc.)

Audit RGPD

Recherche de vulnérabilités

Simulation d'attaques informatiques en conditions réelles. Respect des standards (PASSI, ISO 27001).

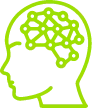

2 types d'audit

• Audit externe • Audit interne

Audit externe

Un audit permettant d'avoir une visibilité sur les services et ressources exposés depuis Internet, d'évaluer la surface d'attaque et les risques pouvant impacter le système d'information.

Audit interne

Cet audit va permettre d'identifier toutes les failles d'une infrastructure réseau d'une entreprise. Il va scanner l'ensemble des services partagés dans le réseau : FTP, SSH…

Rapport d'audit

Rapport synthétique pour comprendre rapidement la situation. La lecture et la compréhension du rapport nécessitent peu de compétences techniques.

Construction d'un plan d'action

Rédaction d'un plan d'assurance qualité et sécurité pour améliorer le niveau de sécurité de votre entreprise.

VMware à partir de 6.7 et supérieur

Hyper-V 2022

VirtualBox 6.1

Valise Peli en plastique renforcé

vCPU : 8

vRAM : 16 Go

Disque : 80 Go

Réseau : 1 Gbps

sylink.fr

+33 (0)4 15 54 00 00

+33 (0)7 87 35 94 69